Na quarta-feira, 2 de julho, a BMP, um bank as a service que atende 92 fintechs, 210 fundos de investimento, 155 securitizadoras, varejistas, indústrias e comércio de veículos, máquinas e equipamentos, tornou público que a empresa era uma das prejudicadas pelo ataque hacker à C&M Software.

A C&M é uma das poucas empresas (são menos de 10) que atua como Provedor de Serviços de Tecnologia da Informação (PSTI), intermediando mensagens entre instituições e o Banco Central (BC) para Pix, TED e boletos.

Na madrugada de segunda-feira, 30 de junho, hackers exploraram as vulnerabilidades nos sistemas da C&M e conseguiram acessar indevidamente contas usadas para liquidação interbancária no BC. A BMP estava entre elas. A informação foi revelada pelo Brazil Journal.

Ainda não se tem clareza da sofisticação usada pelos criminosos, mas eles se valeram de engenharia social e phishing, roubo de credenciais, exploração de falhas em sistemas e ataques à cadeia de suprimentos de software.

Do roubo estimado entre R$ 1 bilhão e R$ 1,5 bilhão do sistema bancário nacional, a BMP teve um prejuízo de R$ 400 milhões. Em menos de 48 horas, a empresa conseguiu recuperar cerca de R$ 160 milhões.

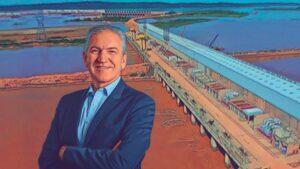

“Eu sempre tratei a BMP como um banco, apesar da minha licença não ser bancária. Mas a minha atividade é. Então eu mantenho o meu patrimônio dentro da instituição financeira e protejo os meus clientes”, diz Carlos Benitez, CEO da BMP, em entrevista exclusiva ao NeoFeed.

“Se eu não tivesse esse dinheiro [no BC], as perdas seriam dos clientes”, complementa.

Após a revelação do incidente, a BMP esperava registrar queda no volume sob custódia. Mas o movimento foi contrário. O montante subiu para R$ 2,8 bilhões. E a instituição foi “abraçada” por Itaú, Bradesco e BTG Pactual.

Além da BMP, Credsystem e Banco Paulista confirmaram que foram vítimas do ataque hacker. A partir de agora, o mercado financeiro vai analisar suas vulnerabilidades, aumentar os níveis de proteção e o BC deve reforçar regras de compliance e segurança cibernética para empresas que atuam como intermediárias entre instituições financeiras e a autoridade monetária.

“A princípio, me parece, que foi a primeira vez que um crime desse aconteceu, de um ataque que não é na instituição financeira e sim em um prestador de serviço do Banco Central”, diz Benitez.

O CEO da BMP revela os bastidores de como foi o ataque ao sistema de pagamentos, os impactos para a instituição nas 48 horas pós-descoberta do ataque e as medidas para proteger os clientes

Confira, a seguir, os principais trechos da entrevista:

Quando vocês ficaram sabendo do ataque hacker?

Na segunda-feira [30 de junho], por volta das 4 horas da madrugada, nosso piloto de reserva – responsável pela operação de controles – recebeu uma ligação do CorpX Bank informando sobre uma transferência atípica de R$ 18 milhões. Ele veio à empresa, porque não consegue acessar a estrutura de segurança de fora, para verificar e percebeu várias outras transações ocorrendo naquele mesmo horário.

Já se sabia o que estava acontecendo naquele momento?

No nosso sistema não havia nada escrito. O nosso piloto de reserva, que se chama André, acionou a C&M por volta das 5 horas da madrugada e comentou que estava tendo um problema de chamadas. Só que aqui dentro não estava tendo nada. Durante grande parte do dia pensamos se tratar de uma instabilidade técnica. Para nós, a estrutura estava totalmente conservada, o sistema conservado, as contas conservadas, os valores, tudo direitinho. Só o Pix não estava operando.

Era um problema da porta com o Banco Central e não da porta com os clientes?

Exato. A C&M atua como PSTI. Se eu não me engano, são uns oito PSTIs autorizados pelo BC e a C&M é uma das mais antigas. Essas empresas são uma estrutura de tecnologia intermediando mensagens entre instituições e o Banco Central para Pix, TED e boletos. No meu caso, eu encaminho, dentro da minha conexão com a C&M, uma informação dizendo que estou fazendo uma transação de tal valor. Em seguida, a C&M comunica ao BC essa transação.

E o que aconteceu no ataque hacker?

Houve um ataque na C&M que comunicou ao Banco Central transações atípicas, em grandes volumes, grandes valores, que fez a conta-reserva ser desconectada.

Os valores não tinham necessariamente uma origem?

Não tinha uma pessoa fazendo uma transação e mandando para algum lugar. Eles criaram o dado do fim, mas não tinha uma origem mandando. Por isso, não tínhamos nem visibilidade disso. E quando soubemos no fim do dia que o caixa tinha zerado, pelo Banco Central, a situação ficou bem complicada. Porque esse é o dinheiro que a BMP deixa no Banco Central, como todas as instituições têm uma conta reserva.

Qual foi o prejuízo até agora e quem vai cobrir esse valor?

Ainda não sei dizer se existe uma nomenclatura para cobrar isso. Estamos conversando no mercado para ver como isso acontece. Tivemos uma perda grande, de R$ 400 milhões. A gente recuperou até agora R$ 160 milhões. Então estamos falando de algo entre R$ 240 milhões e R$ 300 milhões.

"Tivemos uma perda grande, de R$ 400 milhões. A gente recuperou até agora R$ 160 milhões"

Por que todo esse dinheiro estava no BC?

Eu precisaria ter no máximo R$ 10 milhões, não mais do que isso. Só que eu sempre tratei a instituição como um banco. Apesar da minha licença não ser bancária, a minha atividade é. Isso fez com que o meu patrimônio praticamente ficasse lá dentro. Assim, eu protejo os meus clientes, que estão com as contas aqui dentro. Se eu não tivesse esse dinheiro, as perdas seriam dos clientes.

Esse ataque foi sofisticado?

A princípio, as transações são feitas através de certificados - são as autorizações. Então, parece que esses certificados foram de alguma forma duplicados ou invadidos, e que acabou gerando através desses certificados autorizações de remessa de informação da C&M para o Banco Central. E aí as transações começaram a sair e raspar os caixas lá da conta PIX e da conta reserva.

Você acredita que vai ter uma exigência maior de testes de estresse e aumento dos níveis de segurança?

Vou te dar uma informação básica. Se tivesse acontecido na BMP essas transações, e olha que eu não tenho todas as informações ainda, eu teria bloqueado aproximadamente 92% das transações, elas não teriam saído. E em torno de 8% a 9% das transações, elas teriam sido visualizadas e verificadas. Eu não sei se eu perderia ou não, mas com certeza 92% eu bloquearia.

Por quê?

Nível de segurança, nível de parametrização. A situação de segurança não deixaria que as transações acontecessem para algumas instituições, pelo volume de valores especificamente, pelo horário. Então, não deixaria que essas transações acontecessem.

Como foi a comunicação com os clientes?

A comunicação começou porque nós tínhamos uma informação com intermitência. Só. Então, a comunicação começou com intermitência na segunda-feira e na terça-feira voltou o Pix, começou a funcionar, depois caiu de novo. Mas a gente só comunicou o mercado na quarta-feira o que efetivamente estava acontecendo. A gente precisava fazer isso porque eu não podia de forma alguma gerar ao mercado algum tipo de pânico. Eu deixei transparente para que todos fossem preservados. E todos os clientes permanecem.

Pelo tamanho do rombo no sistema financeiro brasileiro, a repercussão foi menor do que você esperava?

Quando você está dentro do turbilhão, é meio difícil você ver a não reação do mercado. Eu posso dizer que a BMP teve uma resposta do mercado de simpatia e de apoio pelo nosso posicionamento prudente, conservando o capital dos clientes. Porque quando você tem um banco, o seu papel é proteger o cliente. Essa é a primeira coisa, é o dinheiro dele que está lá. Então, esse é o primeiro papel do banco. Todo o resto, tecnologia, crédito, isso é secundário.

E entre os bancos digitais?

Todos ficaram reunidos na parte da manhã [de quarta, 2], pessoal de segurança, pessoal de operações, pessoal de grandes contas, para entender o que estava acontecendo. Porque na verdade, o que aconteceu com a C&M podia ter acontecido com qualquer outro PSTI. Poderia ter acontecido com JD, com Totvs, com Tivit, com todo mundo. A princípio, me parece, que foi a primeira vez que um crime desse aconteceu, de um ataque que não é na instituição financeira e sim em um prestador de serviço do Banco Central.

Após a publicação da reportagem, a Matera entrou em contato com o NeoFeed e encaminhou o esclarecimento abaixo. O texto foi atualizado às 10h15:

Buscando garantir a clareza das informações, a Matera informa que não atua no modelo PSTI (Provedora de Serviços de Tecnologia da Informação), como mencionado na matéria “A anatomia de um crime”, publicada pelo NeoFeed em 2 de julho de 2025.

Entendemos a gravidade do ocorrido e a importância do debate sobre segurança no setor, mas reforçamos que o modelo citado não se aplica à nossa operação. Portanto, a menção à Matera como exemplo de empresa que poderia ter sido impactada é equivocada.

E na sexta-feira, 4 de julho, a assessoria de imprensa da JD Consultores enviou o seguinte esclarecimento sobre a reportagem:

Atuando há mais de 24 anos no desenvolvimento de soluções de software para o mercado financeiro, a JD Consultores sempre esteve comprometida em oferecer tecnologia de ponta, segura e confiável. Nosso envolvimento ativo no PSTI e o histórico sem qualquer registro de ataques demonstram nossa dedicação à segurança e proteção dos dados de nossos clientes.

Utilizamos data centers terceirizados com certificações internacionais ISO 27001 e PCIDSS, garantindo que nossas operações estejam alinhadas às melhores práticas de segurança do setor. Nosso monitoramento 24/7/365 permite detectar e responder rapidamente a qualquer ação suspeita diuturnamente, reforçando nossa vigilância constante. Importante ressaltar que a JD não contrata terceiros para o quadro de funcionários de suporte e nossos funcionários não acessam a aplicação do cliente, sem acesso às credenciais. Também os orientamos a seguir boas práticas de segurança como multi fator de autenticação.

Reafirmamos nosso compromisso de colaborar para um ecossistema financeiro robusto e democrático e que esteja em constante evolução e reforçando nossa missão de proteger os ativos e dados de nossos clientes com tecnologia confiável e cada vez mais segura.